Les certificats numériques sont délivrés pour un (ou plusieurs) usage(s) définis et ont une durée de vie limitée. Leur non-renouvellement, à l’heure du « tout numérique », est lourd de conséquences : failles de sécurité, indisponibilité d’applications critiques, pertes de chiffre d’affaires, dégradation de la relation client ou encore de l’image de marque. Comment éliminer les interruptions de services liées à l’expiration de certificats numériques ?

Qu’est-ce qu’un certificat numérique ?

Un certificat numérique (également appelé certificat électronique ou certificat de clé publique) est une sorte de « pièce d’identité électronique », émise par des tiers de confiance, qui garantit l’identité de son propriétaire : une personne, un serveur, un logiciel (une application), une appliance ou encore une organisation.

Ces certificats numériques sont alors utilisés pour répondre à différents objectifs de sécurité informatique, tels que :

- La confidentialité par le chiffrement

- L’authentification des personnes et des machines

- La sécurité des communications

- L’intégrité et la non-répudiation des signatures numériques

- La disponibilité des applications et services numériques

- La traçabilité et les preuves numériques

Comment se présente un certificat numérique ?

Concrètement, un certificat numérique se présente de la façon suivante :

Il contient notamment les informations relatives à :

- Une clé publique

- Un nom, un prénom, un domaine

- Une autorité de confiance (AC) qui a délivré le certificat, un lien vers la CRL (Liste de révocation des certificats)

- Un usage

II s’agit d’un fichier de taille moyenne, en langage machine. Il existe également différents formats de fichiers et différentes extensions comme .pem , .p12 , .cert ou .crt.

Durée de vie limitée et risque d’interruption de services

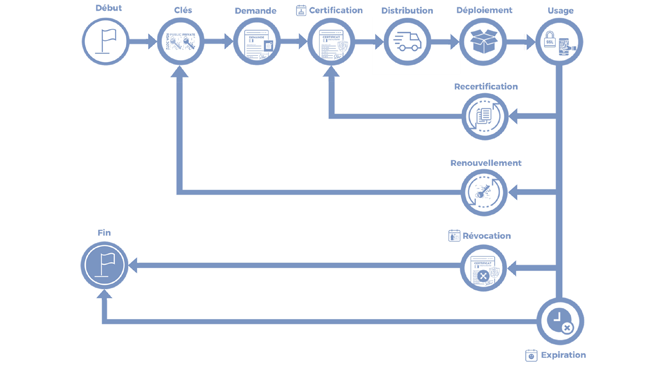

Depuis sa création jusqu’à son expiration, le certificat numérique passe par plusieurs étapes, résumées dans le schéma ci-dessous :

La durée de vie moyenne d’un certificat est de deux à trois ans. Il est préconisé de réduire au minimum la durée de validité des certificats, afin de prévenir des failles de sécurité au niveau du système d’information ou encore de l’autorité émettrice. Par exemple, la durée de vie des certificats SSL de Let’s Encrypt est de 90 jours.

C’est pour cela que pour assurer leur renouvellement avant leur expiration et fin de vie, il est nécessaire de superviser l’intégralité des certificats numériques… sous peine de s’exposer à des interruptions de services ! C’est ainsi que nombreuses organisations l’ont appris à leurs dépens. On peut ainsi citer Microsoft (2013), LinkedIn (2019), Ericsson (2018), le service FreeWifi, ou même la Maison Blanche.

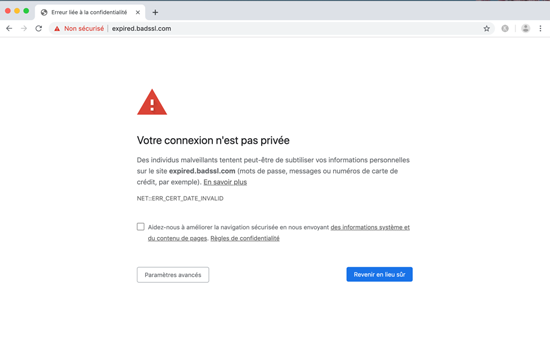

Voici ci-dessous une capture d’écran montrant ce que les utilisateurs qui se rendent sur un site dont un certificat a expiré voient :

Où en sont les entreprises dans leur gestion de certificats numériques ?

Explosion des certificats numériques

Le volume de certificats numériques utilisés connait une croissance exponentielle. Le marché est porté entre autres par celui de la signature électronique, consommateur de certificats numériques. Évidemment le développement des plateformes e-commerce joue également un rôle avec l’utilisation de certificats SSL, au travers du protocole HTTPS.

S’ajoute à cela, les nouvelles politiques de sécurité comme le ZeroTrust qui favorisent l’utilisation des certificats numériques. Elles mettent d’ailleurs en lumière l’intérêt d’une gestion maitrisée de ses certificats pour garantir la sécurité des organisations.

Les organisations se retrouvent alors avec un volume de certificats conséquent, ayant des usages de plus en plus variés (authentification, chiffrement, signature électronique, etc.), tout comme leurs provenances (PKI publiques ou internes).

Comment les entreprises organisent-elles leur gestion des certificats numériques ?

La réponse est simple, c’est compliqué ! Une statistique parle d’elle-même : 74% des entreprises ne connaissent même pas le volume de certificats électroniques au sein de leur organisation.

Elles se retrouvent à gérer manuellement le cycle de vie de leurs certificats numériques. La demande, le renouvellement, le déploiement et la révocation de certificats deviennent des tâches très chronophages. Les erreurs et les oublis s’accentuent d’autant plus lorsque la gestion se fait manuellement. Quant au temps de traitement de ces erreurs et des oublis, il augmente considérablement.

Les ingénieurs PKI ou sécurité doivent faire face aux questions suivantes, dont les réponses sont souvent complexes à trouver :

- Combien de certificats avons-nous ?

- Quels sont les certificats en cours d’expiration ?

- Comment les retrouver ?

- Comment s’assurer de leur déploiement ?

Quelles sont les conséquences d’une mauvaise gestion de certificats numériques ?

Contrairement à ce qu’on peut imaginer les conséquences ne touchent pas uniquement les opérationnels, mais l’entreprise au globale.

Prenons l’exemple d’une interruption de services liée à l’expiration d’un certificat SSL. La plateforme e-commerce n’est plus accessible. Imaginez la perte de chiffre d’affaires potentiel. Sachant que, si l’équipe technique n’a pas une connaissance claire du parc de certificats, le traitement pour résoudre le problème prendra beaucoup de temps. Aujourd’hui on estime qu’une interruption de service coûte en moyenne 5.600$ par minute. Au-delà de l’aspect financier, l’image de marque sera elle aussi touchée.

Ainsi, les RSSI et les équipes opérationnelles sont à la recherche de solutions de gestion du cycle de vie des certificats numériques. Selon Gartner, une entreprise doit s’équiper dès lors qu’elle utilise plus de 100 certificats.

BerryCert, la solution CLM (Certificate Lifecycle Management) de Digitalberry

Avoir un état des lieux précis de votre parc de certificats, automatiser les processus de renouvellement et déploiement de certificats, uniformiser les processus de demande, être notifié en temps et en heure, synchroniser vos PKI internes et publiques… Le tout sur une unique plateforme ? C’est ce que nous proposons avec notre solution de gestion du cycle de vie des certificats numériques BerryCert.

- Automatisation de la découverte de l’ensemble des certificats utilisés dans le SI

- Analyse des certificats et de leur conformité aux politiques de sécurité

- Supervision des non-conformités et des expirations à venir

- Gain en réactivité en cas d’incident ou de compromission

- Renouvellement automatique des certificats intégrés et connectés aux différentes PKI internes et externes en usage dans l’organisation

- Déploiement de nouveaux certificats et garantie de leur prise en compte effective par les éléments du réseau ainsi que par les applications métiers

- Génération des rapports sur l’état des systèmes

Digitalberry au Forum InCyber 2026 !

Du 31 mars au 2 avril 2026, Lille redeviendra la capitale européenne de la cybersécurité. Fidèle à ce rendez-vous majeur, Digitalberry sera présent pour accompagner les RSSI et DSI dans l’un...

Comment renouveler et déployer vos certificats Wildcard avec ACME

Appréciés pour leur simplicité et leur efficacité économique, les certificats Wildcard permettent de sécuriser rapidement un grand nombre de services. Pourtant, derrière cette apparente facilité se...

Réduction des certificats à 47 jours : témoignage de SFR sur l’automatisation avec la PKI Certigna et le CLM BerryCert

Découvrez comment SFR automatise la gestion de ses certificats avec BerryCert et Certigna.Webinar le jeudi 24 juillet de 11h à 11h45 La durée de vie des certificats numériques va...